解决方案

更多信息

- Oracle 12c数据库上市 6大特性为云而变

- Hyper-V R2与vSphere功能对比

- 揭示Hyper-V 3.0超越虚拟化的真正用意

- 大话Hyper-V

- 2012虚拟化:Win8/Win Server齐上阵

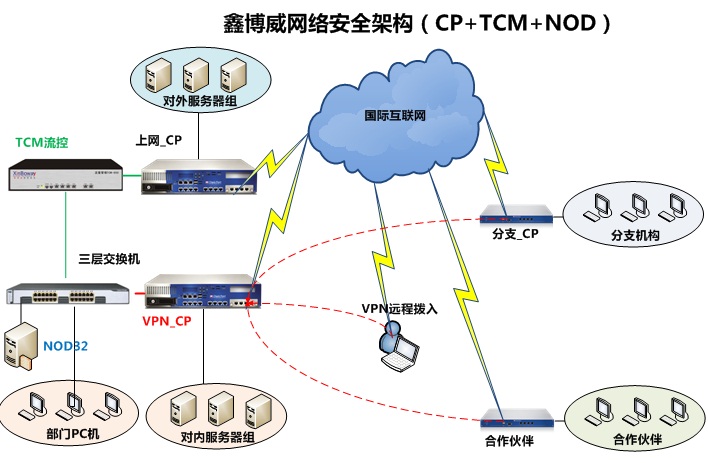

构建安全的企业网络:三板斧(CP+TCM+NOD)

时间:2013-1-16 16:22:43 来源:未知 作者:未知 点击:1971次

构建安全的企业网络:三板斧(CP+TCM+NOD)

|

企业网络的应用 单机计算 企业信息化刚刚起步的时候,一般是企业购置几台计算机,把文字编辑,制图,财务管理等放到计算机上去做。计算机一般放置到专用的机房中,物理距离近,计算机操作人员相对集中。在各计算机之间使用U盘或软盘共享数据和人员交流比较方便。 计算机网络 随着计算机的价格降低,和需求的增加,企业的计算机数量越来越多,使用的位置也越来越分散。而传统靠软盘和U盘来回复制数据的方式越来越不满足企业的要求。需要把各台计算机连接起来,解决数据共享和信息通讯的问题。也就诞生了计算机网络。 企业网络的安全威胁 病毒 当企业仅仅有一台计算机时,需要避免的是对计算机的误操作,可以加强使用计算机的人员培训,按照规定的方法使用计算机。而计算机病毒的出现,和移动介质的使用,仅靠合理的操作规程是满足不了要求。这就需要在计算机上安装反病毒软件,在病毒进入计算机以前将其消灭。 网络攻击 计算机网络时代,每台计算机都物理的连接在一起。为计算机病毒和恶意软件的传播提供了更加便捷的通道。同时也为不怀好意之徒(以后成为攻击者)窃取,破坏,篡改计算机的信息提供了途径。攻击者可能位于企业网络的外部,也有可能位于企业网络的内部。攻击者利用系统地漏洞可以直接攻击您的企业内部网络;也可以通过诱骗内部用户访问一些感兴趣的网站,而在网站上植入木马等恶意软件,在您浏览这些网页的时候,将木马自动下载到本地的计算机。这样攻击者可以以内部主机为跳板来实施对企业网络的攻击。 数据安全 企业的重要数据,并非所有人都可以访问,只有经过授权的人才可以访问。攻击者可以假冒有权限的人来操作这些数据。攻击者也可以滥用权限,发起无数的访问请求使服务器无法响应,拒绝提供正常的数据服务。如何保证授权的人在任何时候都能及时获取正确完整的数据是安全管理人员重点考虑的问题。 带宽消耗 互联网应用程序非常丰富,尤其P2P的广泛应用耗费了大量宝贵的带宽资源。企业的接入互联网带宽费用昂贵。网络中充斥的非业务流量严重消耗了企业的资源,影响了关键业务的运行。非业务流量对关键业务的冲击也是企业网络面临的又一严峻安全问题。 企业网络的安全设计 管理一个企业网络的安全,是企业管理的一部分。对于一般的管理而言,分类管理是很重要的一个方面。 首先对计算机网络进行分类,根据功能和需要的防护级别进行区分。而分类后的各个区域就是安全区。从大的角度而言,企业网络可以划分:外部区域;业务服务器区域;公众服务器区域;部门区域;远程访问区域;分支区域。外部区域指企业外部的资源,一般是国际互联网。业务服务器区域指运行企业内部ERP系统,OA系统的服务器群及存储设备。公众服务器区域主要提供外部web访问DNS解析等。部门区域为各部门的计算机终端。远程访问区域为出差用户通过互联网访问到内部网络。分支区域指通过虚拟专用网(VPN)接入的分支机构和合作伙伴。 在对计算机网络进行合理划分之后,制定各个区域之间的访问规则。规定它们之间访问的条件和限制。然后再各个区域之间部署防火墙,在防火墙上落实企业的安全策略。选择一款好的防火墙产品显得尤为重要,我们建议选择世界财富100强都在使用的Check Point防火墙来保证您企业的安全。 对于计算机病毒,实现全网的统一管理。部署反病毒服务器,客户端安装统一的反病毒软件,对每台计算机统一管理,强制升级和强制扫描。世界上最轻,最快,最准的杀毒软件NOD32是保护企业网络计算机免遭计算机病毒之苦的优先选择。 对于流量管理和控制,在网关背后安装一台流量控制设备,识别应用程序的流量,执行企业的流量控制策略,保证企业关键业务的带宽使用。推荐您选用专业性最强,识别率最准,执行效率最高的TCM流量控制设备。 |

附件下载:

公安机关备案号:13010302000361

公安机关备案号:13010302000361